Okta를 ID 공급자로 구성하기

이제 Tenable Identity Exposure에서 Active Directory를 지원할 뿐만 아니라, Okta를 ID 공급자(IdP)로 통합하여 최신 클라우드 기반 ID 플랫폼으로 가시성을 확장합니다. 이 통합에는 Okta 고유의 위험에 맞춘 새 위험 노출 지표가 도입됩니다.

이 가이드에서는 Okta 환경을 Tenable Identity Exposure에 연결하는 방법을 단계별로 안내합니다. 이 통합을 사용 설정하면 Tenable이 Okta에서 ID 관련 메타데이터를 수집할 수 있어 잠재적 취약성을 발견하고 전반적인 ID 보안 포스처를 강화하는 데 도움이 됩니다.

Okta를 Tenable Identity Exposure에 통합하려면 이 온보딩 절차를 정확히 따르십시오.

"cloud.tenable.com"에 로그인하고 Okta 지원 기능을 사용할 Tenable Cloud 계정이 있어야 합니다.

이 Tenable Cloud 계정은 웰컴 이메일에 사용한 이메일 주소와 같습니다. "cloud.tenable.com"에 사용할 이메일 주소를 모르는 경우, 지원팀에 문의하십시오.

유효한 라이선스(온프레미스 또는 SaaS)가 있는 모든 고객은 "cloud.tenable.com"에서 Tenable Cloud에 액세스할 수 있습니다. 이 계정을 사용하여 Okta에 대하여 Tenable 스캔을 구성하고 스캔 결과를 수집할 수 있습니다.

라이선스 수

Tenable에서는 Tenable Cloud 동기화 기능이 사용 설정되어 있을 때만 중복 ID를 라이선스 수에 포함하지 않습니다. 이 기능이 없으면 Tenable에서 Okta와 Active Directory의 계정을 매칭할 수 없어서 각 계정을 따로 세게 됩니다.

-

Tenable Cloud 동기화 없음: AD 계정과 Okta 계정을 둘 다 가진 사용자 한 명이 라이선스에서 사용자 두 명으로 계산됩니다.

-

Tenable Cloud 동기화 사용 설정: 시스템이 여러 계정을 ID 하나로 통합해 계정이 여러 개인 사용자를 한 명으로 계산합니다.

참고: Okta는 타사 서비스이며, 시간이 지나면 인터페이스 또는 구성 프로세스가 변경될 수 있습니다. 가장 정확한 최신 지침은 항상 Okta의 공식 설명서를 참조하십시오.

Okta의 모든 필수 설정을 구성하려면 다음 절차를 사용합니다(Okta 설명서 내용을 변용함).

-

API 토큰 추가

API 토큰 추가

-

"관리자(Admin)" 계정으로 Okta에 로그인합니다.

-

관리자 콘솔로 이동합니다.

-

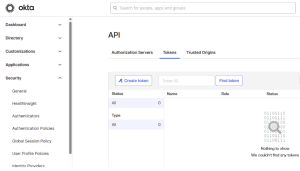

보안/API로 이동합니다.

-

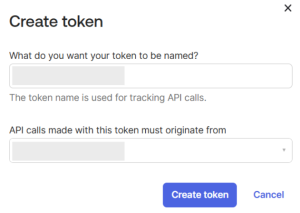

토큰 탭 -> 토큰 만들기를 클릭합니다(예: https://youroktaorg.okta.com/admin/access/api/tokens).

-

토큰 이름 지정 - 나중에 이 토큰의 용도를 알아보는 데 도움이 되도록 설명적인 이름을 입력합니다.

-

토큰 사용 제한 정의 - 이 토큰을 사용한 API 호출이 허용되는 IP 범위 또는 위치를 지정합니다.

-

토큰 만들기 클릭 - 이렇게 하면 새 API 토큰이 생성됩니다.

"토큰이 만들어졌습니다"라는 메시지가 표시됩니다.

-

토큰은 한 번만 표시되므로, 복사하고 토큰 값을 안전하게 저장하십시오. 이 값이 나중에 Tenable Identity Exposure를 구성할 때 필요합니다.

-

토큰 확인 - 이제 새로 만들어진 토큰이 토큰 페이지에 나열되는 것이 정상입니다.

-

-

자격 증명 만들기

자격 증명 만들기

-

Okta에서 필수 설정을 모두 구성하고 난 뒤: Tenable Vulnerability Management에서 유형이 "Okta 클라우드 ID"인 새 자격 증명을 만듭니다.

-

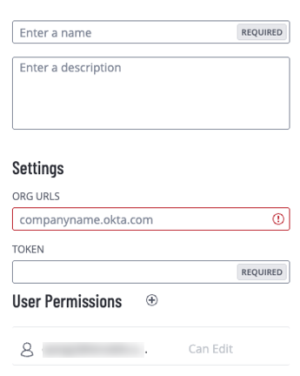

"키" 인증 방법을 선택합니다.

-

필수 입력란에 이름과 설명을 입력합니다.

-

설정 아래에 조직 URL 및 이전 절차에서 가져온 토큰 값을 입력합니다.

-

-

Okta를 사용하려면 Tenable Identity Exposure 설정에서 해당 기능을 활성화해야 합니다.

-

Identity 360, Exposure Center, Okta, and Microsoft Entra ID Support Activation 의 설명을 참조하십시오.

테넌트를 추가하면 Tenable Identity Exposure를 Okta 테넌트와 연결하여 해당 테넌트에서 스캔을 수행합니다.

-

구성 페이지에서 ID 공급자 탭을 클릭합니다.

테넌트 관리 페이지가 열립니다.

-

테넌트 추가를 클릭합니다.

테넌트 추가 페이지가 열립니다.

-

공급자 드롭다운 목록 상자에서 Okta를 선택합니다.

-

테넌트 이름 상자에 이름을 입력합니다.

-

자격 증명 상자에서 드롭다운 목록을 클릭하여 자격 증명을 선택합니다.

-

자격 증명이 목록에 표시되지 않는 경우, 다음 중 한 가지 조치를 취할 수 있습니다.

-

Tenable Vulnerability Management(Tenable Vulnerability Management > 설정 > 자격 증명)에서 만듭니다. 자세한 내용은 Tenable Vulnerability Management에서 Azure 유형 자격 증명을 만드는 절차를 참조하십시오.

-

Tenable Vulnerability Management에서 자격 증명에 대하여 "사용할 수 있음" 또는 "편집할 수 있음" 권한이 있는지 확인하십시오. 이러한 권한이 없으면 Tenable Identity Exposure에서 해당 자격 증명을 드롭다운 목록에 표시하지 않습니다.

-

-

새로 고침을 클릭하여 자격 증명 드롭다운 목록을 업데이트합니다.

-

만든 자격 증명을 선택합니다.

-

추가를 클릭합니다.

메시지가 표시되어 Tenable Identity Exposure에서 테넌트를 추가했다고 확인하며 해당 테넌트는 이제 테넌트 관리 페이지 목록에 표시됩니다.

구성 문제 해결

-

구성한 이후, Tenable Identity Exposure > ID 공급자 섹션에서 Okta ID 공급자의 스캔 상태를 확인합니다. 스캔이 성공하고 몇 분 후에 상태가 녹색

로 표시되어야 합니다.

로 표시되어야 합니다.

-

또한, 다양한 Tenable Identity Exposure 화면에 Okta 리소스(사용자, 역할, 앱, 그룹)가 표시되기 시작하는 것을 확인할 수 있습니다.

-

상태가 빨간색으로 유지되거나 데이터가 수집되지 않는 경우:

-

자격 증명(조직 URL/토큰)을 한 번 더 확인합니다.

-

범위 권한을 검토합니다.

-

Okta 측에서 네트워크 액세스 및 API 속도 제한을 확인합니다.

-

-

구성 값을 다시 한번 확인하십시오. 도메인 또는 토큰의 오타는 일반적인 실수입니다. Okta 개발자 콘솔에서 올바른 값을 찾을 수 있습니다.